计算机网络 基础概念 详解(掌握众多网络专业术语与指标)

课时介绍

16. 根据OSI模型深入考虑网络安全

课程介绍

专业术语

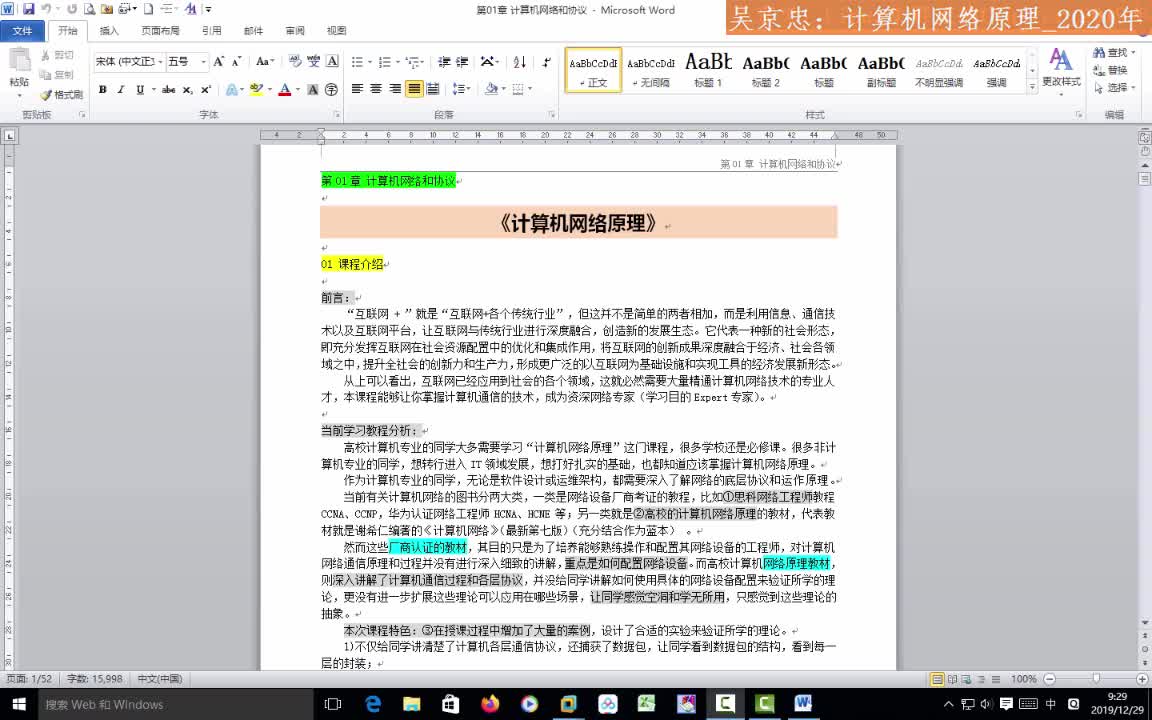

掌握以上众多网络专业术语与性能指标,利用模拟软件且能够自行搭建演示实验环境

# 网络

网络、互联网络、企业级经典网络拓扑和家庭网络# 互联网服务提供商

基于ISP和IXP的多层结构

# OSI 参考模型

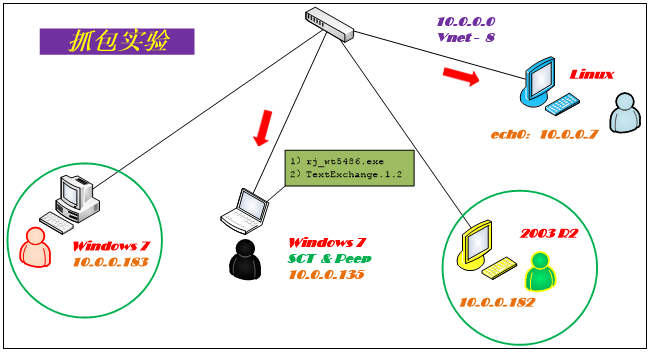

程序员 :应用层、表示层、会话层、传输层

网络工程师:网络层和数据链路层

通信工程师:物理层

# 组网设备

集线器 Hub、交换机 Switch 和路由器 Router

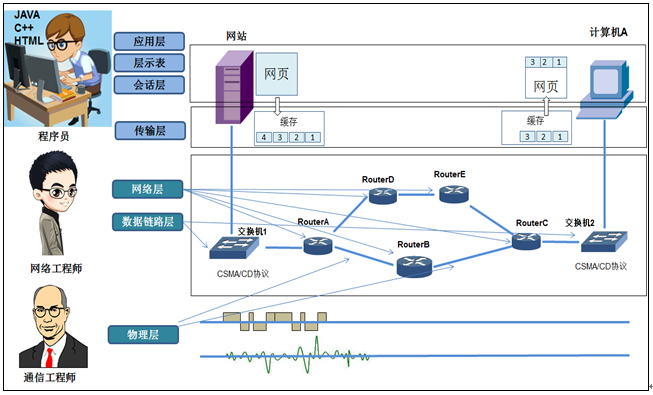

# 计算机网络性能指标

速率 带宽 吞吐量 时延/延时

时延(传播时延)带宽积 往返时间 往返时间带宽积

网络利用率 传输效率

# 网络分类

局域网 广域网 城域网

个人局域网 公用网 专用网

# 三层典型网络架构

接入层 汇聚层 核心层

推荐课程

信息系统项目管理师自考笔记

李明 · 1008人在学

python从0到1:期货量化交易系统(CTP实战,高频及合成K线数据

王先生 · 23127人在学

手把手搭建Java超市管理系统【附源码】(毕设)

汤小洋 · 4330人在学

Java毕设springboot外卖点餐系统 毕业设计毕设源码 使用教

黄菊华 · 856人在学

基于SSM酒店管理系统(毕设)

小尼老师 · 922人在学

java项目实战之购物商城(java毕业设计)

Long · 5223人在学

手把手搭建Java求职招聘系统【附源码】(毕设)

汤小洋 · 1546人在学

Python Django 深度学习 小程序

钟翔 · 2446人在学

城管局门前三包管理系统+微信小程序(vue+springboot)

赖国荣 · 727人在学

Vue+Uni-app(uniapp)入门与实战+赠送仿美团点餐小程序

李杰 · 4117人在学