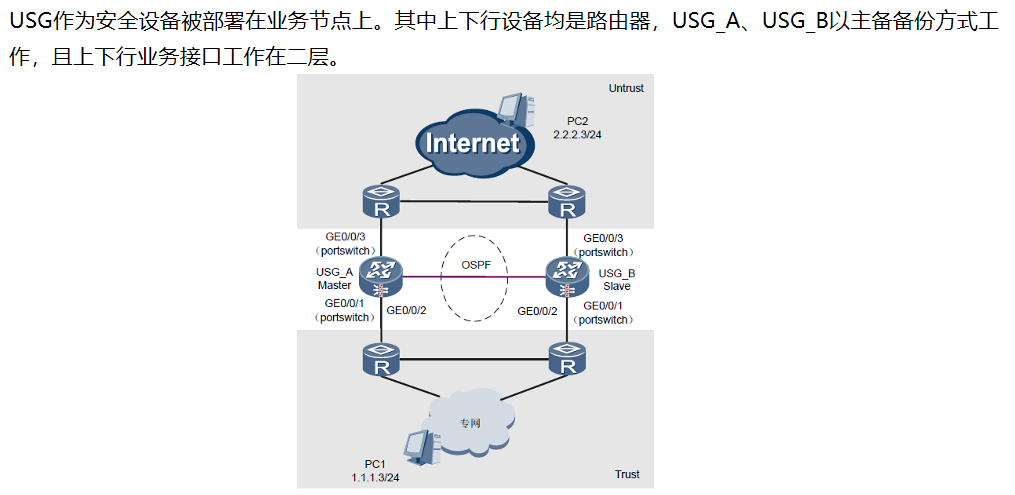

华为防火墙安全HCIE-security-USG防火墙视频课程

课时介绍

安全策略组成及匹配顺序

课程介绍

本课程适合学习完NA/NP课程或有相应水平人士。

本课程介绍思科安全产品ASA的配置方法与部署方法。同时介绍技术特点与部署环境的主要应用,问题及解决办法。本课程介绍了基本的图型化配置方法与命令行配置方法,使用虚拟机版本8.42,基本与真实机器无差别。

本课程主要讲解的安全技术如下:

ACL,对像组,穿越ASA,MPF,NAT,PAT,透明防火墙,多模式防火,冗余,A/S,A/A等技术介绍,同时简单介绍了关于ASA配置路由协议的命令。

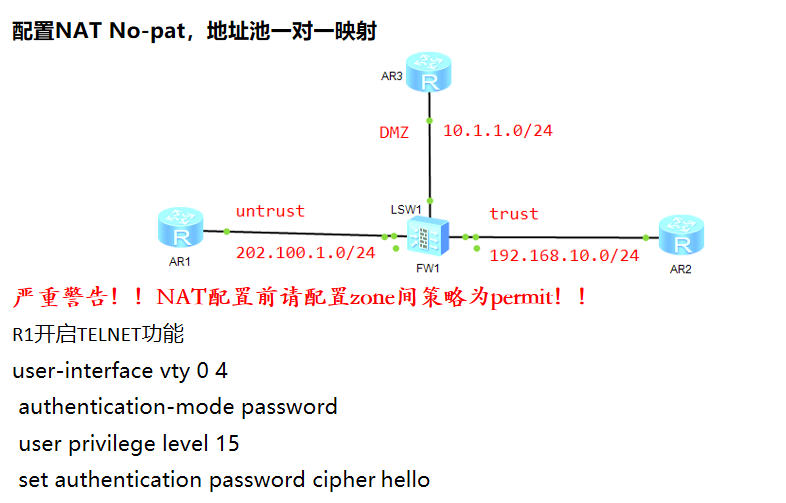

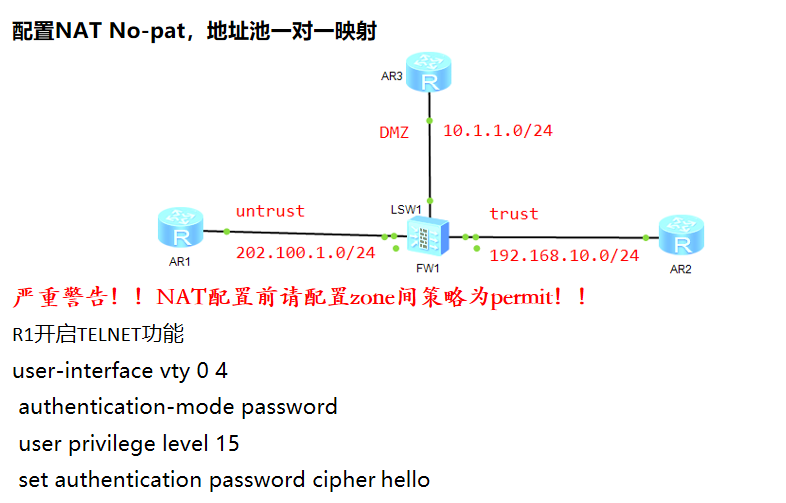

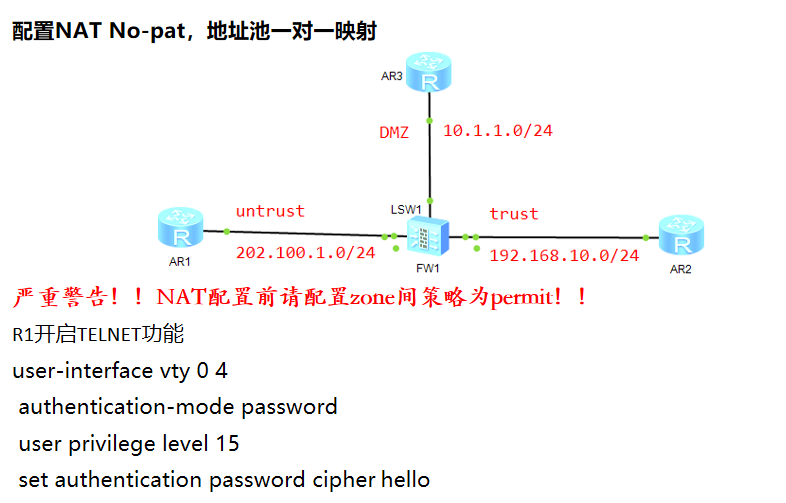

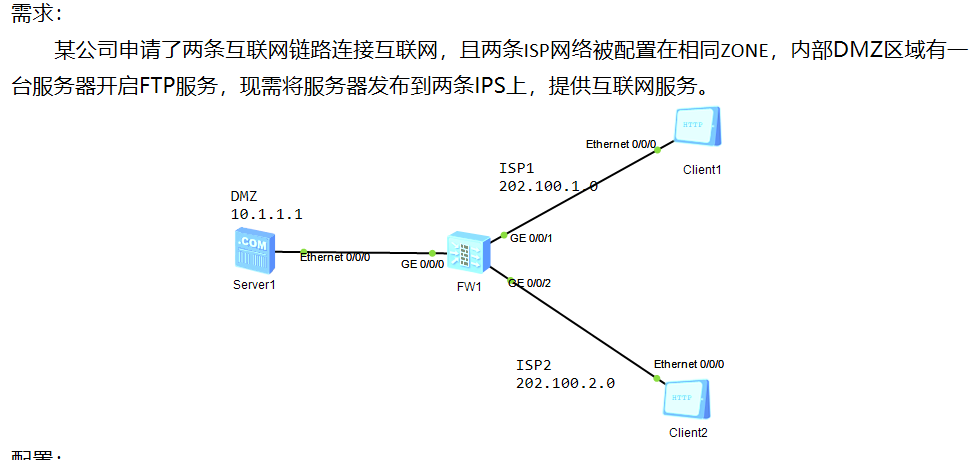

课件截图:

推荐课程

信息系统项目管理师自考笔记

李明 · 1009人在学

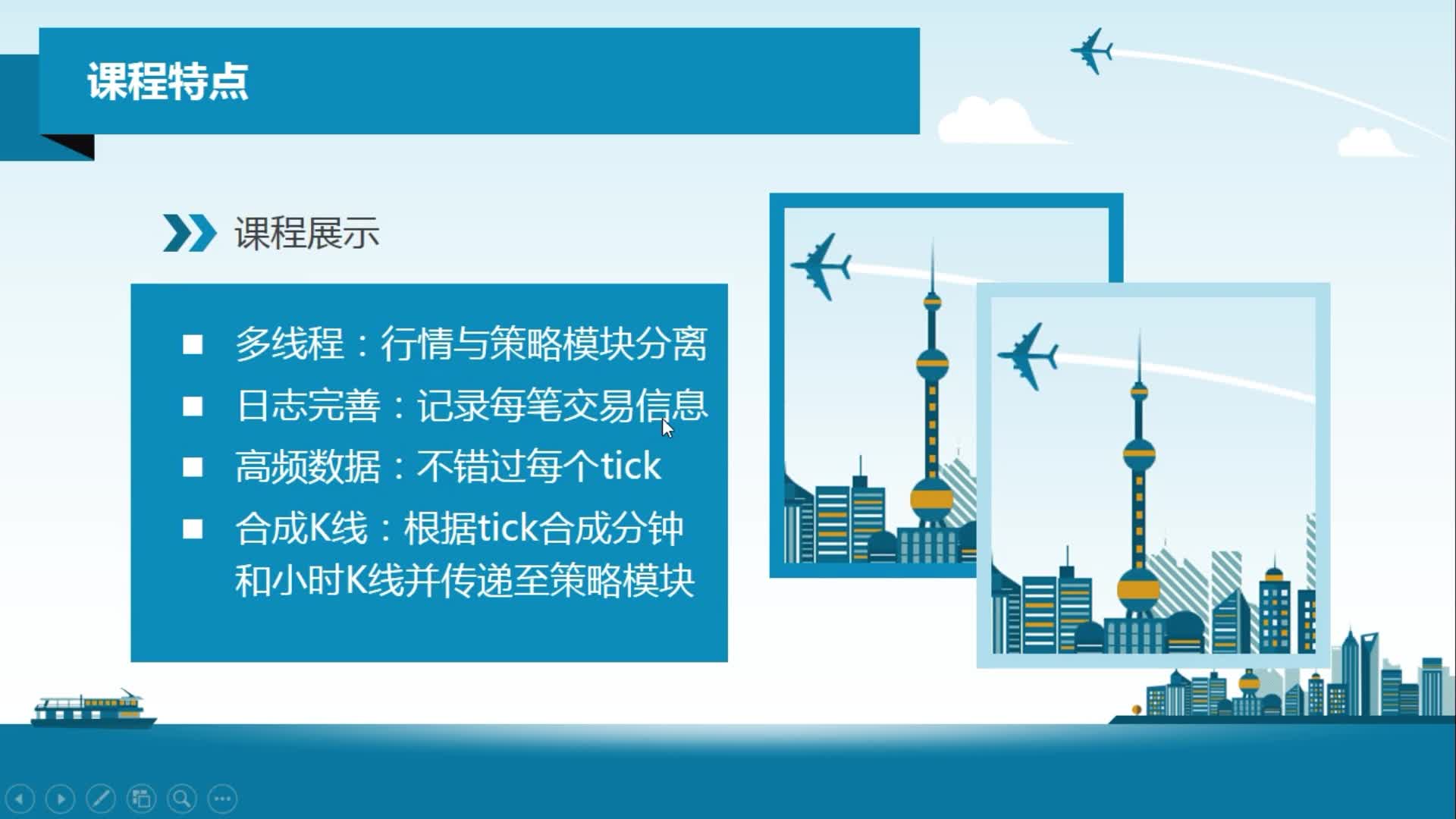

python从0到1:期货量化交易系统(CTP实战,高频及合成K线数据

王先生 · 23130人在学

手把手搭建Java超市管理系统【附源码】(毕设)

汤小洋 · 4330人在学

Java毕设springboot外卖点餐系统 毕业设计毕设源码 使用教

黄菊华 · 856人在学

基于SSM酒店管理系统(毕设)

小尼老师 · 923人在学

java项目实战之购物商城(java毕业设计)

Long · 5223人在学

手把手搭建Java求职招聘系统【附源码】(毕设)

汤小洋 · 1546人在学

Python Django 深度学习 小程序

钟翔 · 2447人在学

城管局门前三包管理系统+微信小程序(vue+springboot)

赖国荣 · 730人在学

Vue+Uni-app(uniapp)入门与实战+赠送仿美团点餐小程序

李杰 · 4117人在学